近日 , 深信服安全团队监测到一种名为incaseformat的病毒 , 全国各个区域都出现了被incaseformat病毒删除文件的用户 。

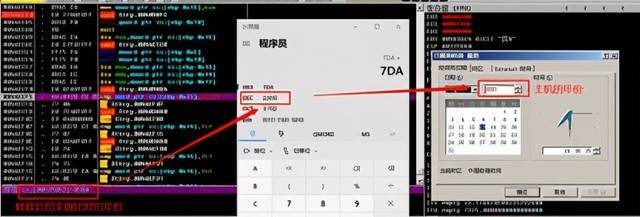

经调查 , 该蠕虫正常情况下表现为文件夹蠕虫 , 执行后会自复制到系统盘Windows目录下 , 并创建注册表自启动 , 一旦用户重启主机 , 使得病毒母体从Windows目录执行 , 病毒进程将会遍历除系统盘外的所有磁盘文件进行删除 , 对用户造成不可挽回的损失 。 该病毒于1月13日集中爆发是由于病毒代码中内置了部分特殊日期 , 在匹配到对应日期后会触发蠕虫的删除文件功能 , 爆发该蠕虫事件的用户感染时间应该早于1月13号 , 根据分析推测 , 下次触发删除文件行为的时间约为2021年1月23日和2月4日 。 为此深信服免费提供了查杀工具incaseformat病毒帮助广大用户检测查杀incaseformat 。

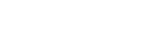

据了解 , 该蠕虫病毒在非Windows目录下执行时 , 并不会产生删除文件行为 , 但会将自身复制到系统盘的Windows目录下 , 创建RunOnce注册表值设置开机自启 , 且具有伪装正常文件夹行为:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

值:C:\windowssay.exe

文章图片

当蠕虫病毒在Windows目录下执行时 , 会再次在同目录下自复制 , 并修改如下注册表项调整隐藏文件:HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\HideFileExt-> 0x1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue-> 0x0

最终遍历删除系统盘外的所有文件 , 在根目录留下名为incaseformat.log的空文件 。

情况看似简单 , 但令人不解的是 , 该蠕虫是通过什么方式进行传播的呢?又为何会集中爆发?

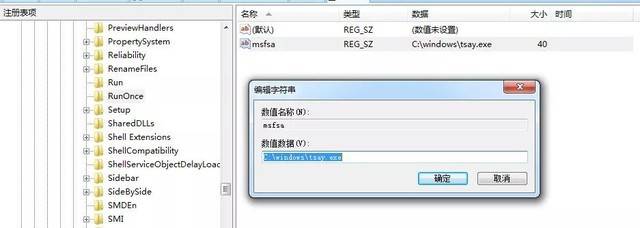

经过深信服安全专家对病毒文件和威胁情报的详细分析 , 有了新的发现 。 该蠕虫病毒由Delphi语言编写 , 最早出现于2009年 , 此后每年都有用户在网络上发帖求助该病毒的解决方案 。

文章图片

正常情况下 , 该病毒表现为一种文件夹蠕虫 , 和其他文件夹蠕虫病毒一样 , 通过文件共享或移动设备进行传播 , 并会在共享目录或移动设备路径下将正常的文件夹隐藏 , 自己则伪装成文件夹的样子 。

然而 , 与其他文件夹蠕虫不同的是 , incaseformat蠕虫病毒在代码中内置了一颗“定时炸弹” , 蠕虫会获取受感染主机的当前时间 , 获取到时间后 , 程序与指定的时间进行了比对 , 当条件为:

年份>2009 , 月份>3 , 日期=1或日期=10或日期=21或日期=29

即2009年后 , 每个大于3月的1号、10号、21号和29号时会触发删除文件操作 。

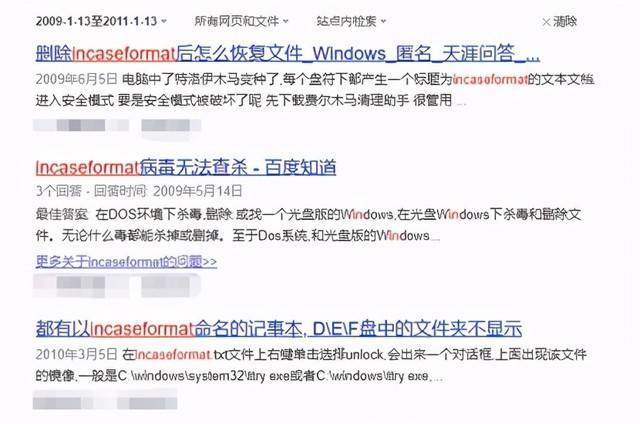

然后通过DecodeDate函数拆分日期 , 奇妙的是 , 该程序中的Delphi库可能出现了错误 , DateTimeToTimeStamp用于计算的一个变量发生异常:

文章图片

导致转换后的时间与真实的主机时间并不相符 , 因此真实触发时间与程序设定条件不相同(原本2010年愚人节的启动时间 , 错误转换成了2021年1月13日 , 本次病毒爆发可能是迟到的愚人节玩笑):

文章图片

分析人员计算随后会触发删除文件操作的日期为 , 2021年1月23和2月4号:

文章图片

由于文件夹蠕虫感染后没有给主机带来明显的损失 , 大多数用户都会疏于防范 , 且文件蠕虫主要通过文件共享和移动设备传播 , 一旦感染后容易快速蔓延内网 , 很多此次爆发现象的主机可能在很早前就已经感染 。 还有一些主机已经潜伏该病毒用户很可能会在2021年1月23和2月4号被删除数据 。

对此 , 深信服安全团队也针对该蠕虫病毒向广大用户提出防范建议:

若主机未出现感染现象(其他磁盘文件还未被删除):

1、不随意重启主机 , 先使用安全软件进行全盘查杀 , 并开启实时监控等防护功能;

2、不随意下载安装未知软件 , 尽量在官方网站进行下载安装;

3、尽量关闭不必要的共享 , 或设置共享目录为只读模式;深信服安全团队提到深信服EDR用户可使直接用微隔离功能封堵共享端口;

4、严格规范U盘等移动介质的使用 , 使用前先进行查杀;

5、重要数据做好备份;

若主机已出现感染现象(其他磁盘文件已被删除)则:

1、使用安全软件进行全盘查杀 , 清除病毒残留;

2、可尝试使用数据恢复类工具进行恢复 , 恢复前尽量不要占用被删文件磁盘的空间 , 由于病毒操作的文件删除并没有直接从磁盘覆盖和抹去数据 , 可能仍有一定几率进行恢复;

深信服也为广大用户提供免费检测查杀工具 , 可联系深信服工作人员获取 。

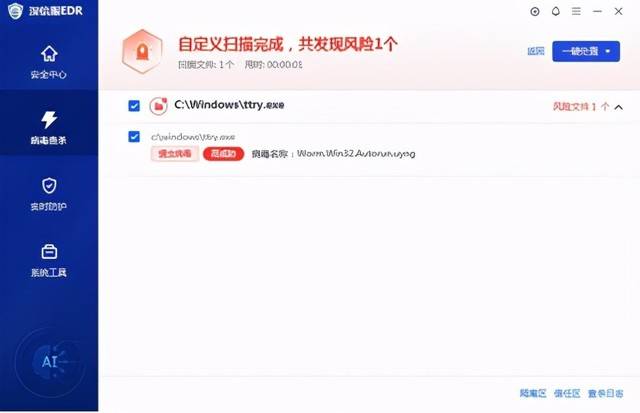

与此同时 , 深信服安全感知平台、下一代防火墙、EDR用户 , 建议及时升级最新版本 , 并接入安全云脑 , 使用云查服务以及时检测防御新威胁 。

文章图片

【目录|突发!incaseformat蠕虫病毒来袭,警惕文件遭删除】最后 , 也再次提醒广大用户 , 安全无小事 , 一定要做好重要数据备份 , 以及主机安全防护措施 , 才能防患于未然!

推荐阅读

- 临床价值|国家医保药品目录纳入40余种罕见病用药

- Foxconn|富士康印度工厂突发食物中毒事件 iPhone 11生产将受影响?

- 团队|构建全球微生物基因目录 复旦大学类脑研究院生物医学人工智能团队成果登上《自然》主刊

- 服务|智汇科普·科普中国智库专家访谈丨高福:打造高端科普智库 服务突发事件应对处理

- 字体|如何正确制做文字文件目录?

- 处理|【992 | 突发】豆瓣、唱吧等106款APP,被下架

- 通信技术|亚马逊云计算突发故障 多家视频网站及自家快递业务瘫痪

- 120|冬季室内外温差大 突发心梗牢记两个“120”

- 观众|明启声乐宿迁校区学员邵思冰受邀参加《新声开唱》栏目录制

- 临床价值|引导“天价药”开出“平民价” 医保目录调整公布