ows|安全人员发现新式勒索病毒感染暴增,主要通过色情网站广告位传播

IT之家 11 月 10 日消息,Magniber 是一种利用 IE 漏洞的无文件勒索病毒,它此前对众多韩国用户造成严重损害。如果相关安全部门无法在漏洞发生初期发现并加以阻断,则很难防止其进一步感染,这使得安全软件难以检测。

Magniber 勒索软件自 2021 年 3 月 15 日以来使用 CVE-2021-26411 漏洞进行分发,直到最近被发现改为 CVE-2021-40444 漏洞。

值得一提的是,这是 9 月 14 日微软推送安全补丁后的最新漏洞,目前大部分用户都有被感染的风险。(仅在 Win10/Win11 环境中发生变化,其他环境中仍在利用 CVE-2021-26411)。

现有安全人员发现,Magniber 勒索病毒近期攻击事件频发,全国多地都有网民受到影响。

360 安全人员透露,该勒索病毒利用 CVE-2021-40444 漏洞进行传播,还使用 PrintNightmare 漏洞进行提权,危害程度更甚以往。根据分析,该病毒主要通过色情网站的广告位传播。

自 11 月 5 日开始,他们便收到了大量感染 Magniber 勒索病毒的求助,同时检测到 CVE-2021-40444 漏洞攻击拦截量有较明显上涨。经分析追踪发现,这是一起挂马攻击团伙,从使用的技术、攻击手法可以看出,这也是一个技术精良的黑客组织,同时由于此次挂马网站主要面向国内,对普通网民都有重大影响。

安全人员表示,该黑客团伙主要通过在色情网站(也存在少部分其它网站)的广告位上,投放植入带有攻击代码的广告,当用户访问到该广告页面时,就有可能中招,感染勒索病毒。

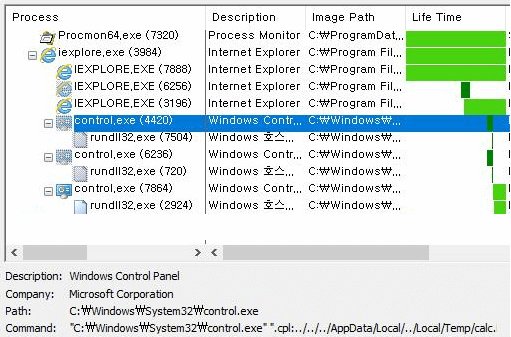

据悉,漏洞出现时,该勒索病毒会在下图路径中创建一个名为 calc.inf 的文件。Magniber 勒索软件随后由一个名为 control.exe 的普通 Windows 进程加载。

- 2021/09/16:%SystemDrive%:\Users\%UserName%\AppData\Local\Temp\Low\ calc.inf

- 2021/09/17:%SystemDrive%:\Users\%UserName%\AppData\Local\Temp\Low\ winsta.inf

文章插图

下图显示了文件名为 calc.inf 的 Magniber 的分布是在 2021 年 9 月 16 日 09:00 之后开始的,V3 检测日志大约有 300 个案例。

文章插图

受影响的操作系统【 ows|安全人员发现新式勒索病毒感染暴增,主要通过色情网站广告位传播】Windows 8.1、RT 8.1

Windows 10:1607、1809、1909、2004、20H2、21H1

Windows Server 2008 SP 2、2008 R2 SP 1

Windows Server 2012、2012 R2

Windows Server 2016、2019、2022

Windows Server 2004、20H2 版

推荐阅读

- 安全风险|苹果将出席白宫会议讨论开源软件的安全风险问题

- 平台|抖音发布首份安全透明度报告 推动平台治理公开化

- 考试|行业观察丨在线学习、远程考试成新趋势,信息安全需重视

- 漏洞|苹果将出席白宫会议讨论开源软件的安全风险问题

- OS|一家酒店遭勒索软件攻击,酒店随后将 Windows 电脑切换成 Chrome OS

- 360安全卫士|极域电子教室与360冲突解决方法

- 网络安全|医疗保障局筑牢网络安全防线

- 安全|“网络大流感”ApacheLog4j2漏洞来袭“云上企业”如何应对?

- 骑士|智能头盔来了,外卖小哥的安全有保障了么?

- 网络安全|2021 网络攻击同比增长 50%,Log4j 漏洞“功不可没”